Windowsの起動プロセスを保護する「セキュアブート」において、2026年は一つの大きな節目を迎えています。長年使用されてきた電子署名(CA証明書)の有効期限が順次終了し、マイクロソフトは現在、新しい署名データベースへの移行を急いでいます。この更新は単なる機能追加ではなく、PCが「信頼できるOS」として起動し続けるための必須作業です。万が一対応を誤れば、将来的なアップデート後にシステムが起動しなくなる恐れもあります。

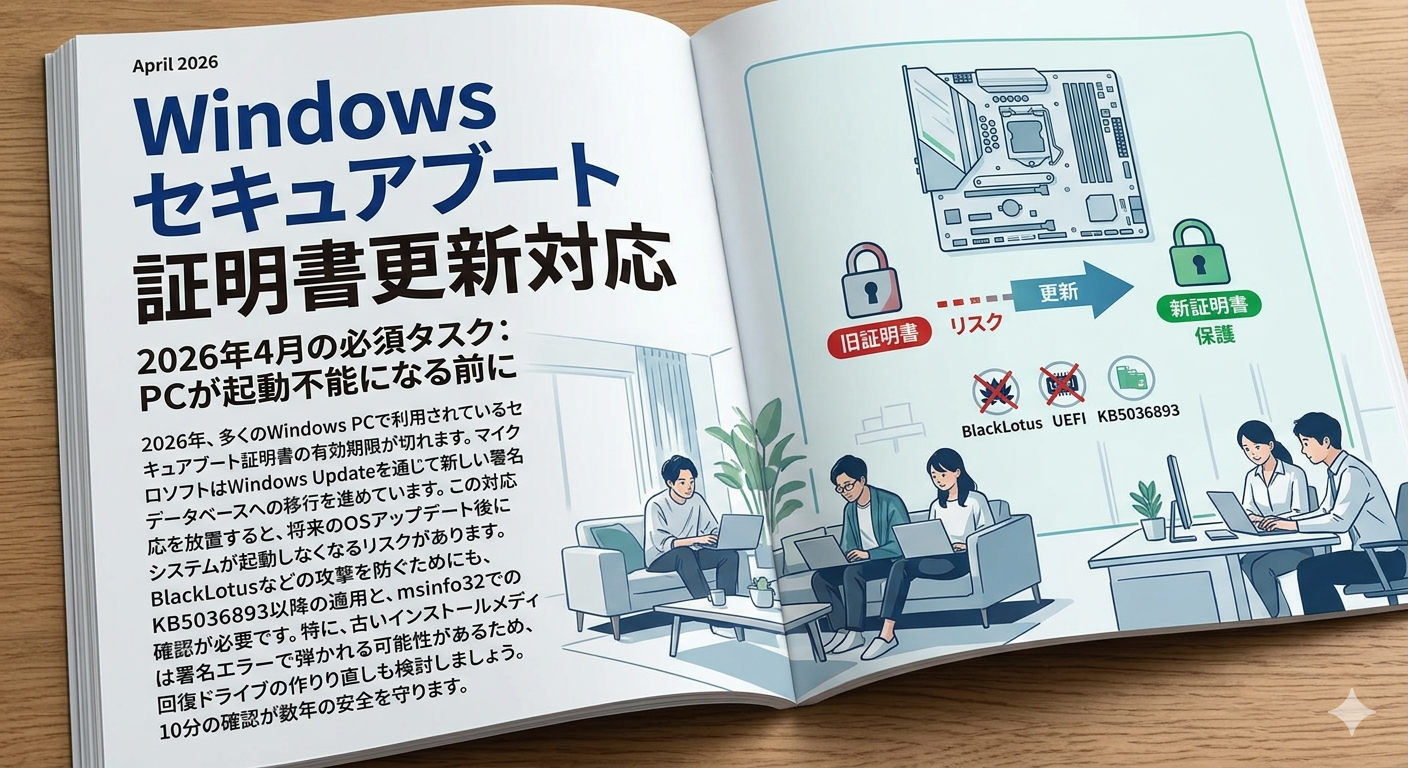

なぜ今、これほど大規模な更新が必要なのでしょうか。その理由は、2023年頃から猛威を振るったブートキット「BlackLotus」などの高度なサイバー攻撃にあります。古い証明書のままだと、攻撃者が脆弱性を悪用してOS起動前にウイルスを仕込む余地を与えてしまいます。この「穴」を塞ぐため、マイクロソフトは全世界のWindows環境に対し、DB(許可リスト)とDBX(拒否リスト)を更新するパッチを配信中です。特に「KB5036893」以降の累積更新プログラムは、この移行を支える重要な役割を担っています。

一般的なユーザーであれば、Windows Updateを常に最新の状態に保つだけで問題の多くは回避できます。しかし、自作PCユーザーや企業の情報システム担当者は一歩踏み込んだ確認が必要です。まず、「Windowsキー + R」から「msinfo32」を実行し、「セキュアブートの状態」が「有効」であることを確認してください。次に、BIOS/UEFI画面で「Secure Boot Variables」が2026年基準の最新署名に更新されているかをチェックします。古いインストールメディアを使ってリカバリを試みると、署名エラーで弾かれるトラブルが実際に多発しているため、回復ドライブの作り直しも急務と言えます。

セキュリティの根幹に関わる更新は、目に見えない部分で進行するため軽視されがちです。しかし、2026年4月現在の状況を鑑みると、この証明書更新を放置することは、家の鍵を古いまま放置するのと同義です。まずは最新のパッチを適用し、お使いのPCが新しい信頼の輪(Chain of Trust)に加わっているかを確認してください。わずか数分の点検が、予期せぬシステムの「死」を防ぎ、あなたのデジタル資産を強固に守る結果につながります。

コメント